Що таке гостьовий доступ до CRM/ERP і чому це фундамент сучасного клієнтського сервісу

Консервативна модель управління бізнесом довгий час нагадувала закриту фортецю. Усередині CRM-системи працювали співробітники, а клієнти, підрядники та партнери залишалися за високими мурами. Комунікація відбувалася через «гінців»: менеджери вивантажували звіти в Excel, робили скриншоти графіків, пересилали файли поштою або дублювали статуси в месенджерах.

Ця модель має два критичні недоліки: вона повільна (інформація застаріває в момент відправки) і вона створює «зламаний телефон».

Сьогодні бізнес переходить до концепції проникної прозорості — коли зовнішні учасники (клієнти, фрілансери, кур’єри) отримують обмежений, контрольований доступ безпосередньо до вашої системи. Саме це і називається гостьовим доступом.

У цій статті ми розберемо, як налаштувати цей процес так, щоб клієнт відчував повний контроль, а ви зберегли безпеку даних і нерви команди.

Принцип «Єдиного джерела правди» (Single Source of Truth)

Головна цінність гостьового доступу — ліквідація подвійної роботи. Уявіть типовий процес без гостьового доступу:

- Дизайнер завантажує макет у CRM.

- Менеджер зберігає його на комп’ютер.

- Надсилає клієнту в Telegram.

- Клієнт пише правки в чаті.

- Менеджер копіює правки і створює задачі дизайнеру в CRM.

У цьому ланцюжку п’ять кроків. На кожному з них можлива помилка, втрата інформації або затримка.

З гостьовим доступом процес виглядає так:

- Дизайнер завантажує макет у CRM.

- Клієнт отримує сповіщення, заходить за посиланням і залишає коментар прямо під макетом.

Це і є єдине джерело правди. Немає версій файлів, розкиданих по поштах — інформаційного хаосу. Є лише один актуальний стан проєкту, який бачать усі учасники, але кожен — зі своїми правами доступу. Експерти Amplitude влучно описують головну цінність цього: коли всі бачать єдину картину, дискусії зміщуються з питання «Чиї дані правильні?» на питання «Що ці дані нам кажуть?».

Сценарій 1. Управління очікуваннями: «розумна вітрина» проєкту

Найбільший страх виконавця при відкритті доступу клієнту — показати «внутрішню кухню»: чорнові варіанти, баги, внутрішні суперечки розробників чи реальну собівартість робіт. Сучасні системи дозволяють налаштувати так звану гранулярну видимість — можливість відображати інформацію частково.

Модель Fixed Price (фіксована ціна)

Коли ви працюєте за фіксовану суму, клієнта цікавить лише результат (Done), а не процес. Йому не варто бачити, що завдання, за яке він заплатив $500, було виконане сеньйор-розробником за 30 хвилин. Або навпаки, що в процесі роботи виникло десяток помилок, які виправлялися далеко не з першої спроби. Це може викликати суб’єктивне відчуття переплати.

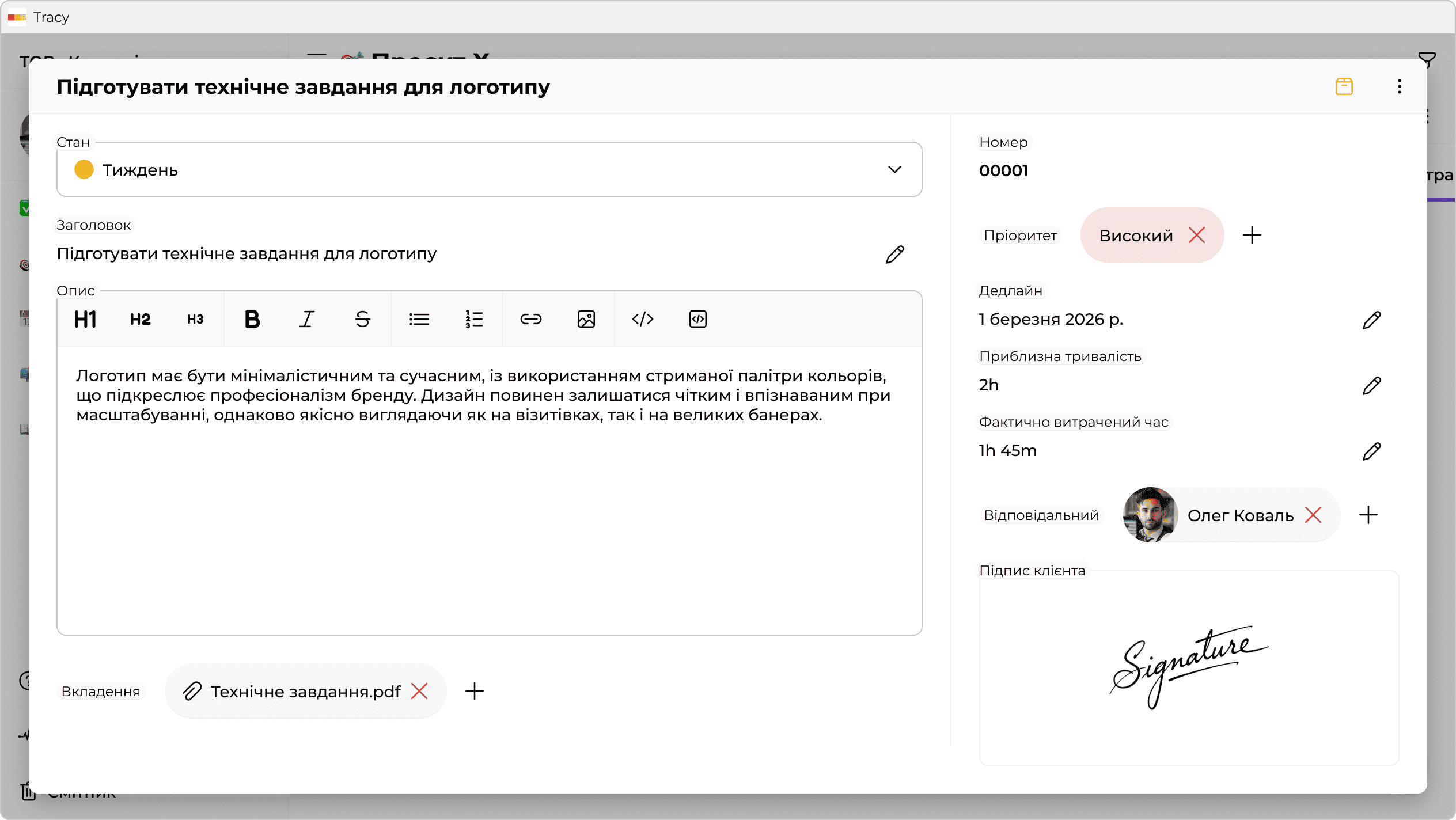

Як це працює через гостьовий доступ: ви надаєте клієнту доступ до дошки проєкту, де налаштування приватності автоматично приховують поля «Фактично витрачений час», «Внутрішні коментарі», а також усі технічні підзадачі. Він бачить рух карток, отримуючи чітку картину прогресу без занурення у внутрішню економіку та мікроменеджмент.

Модель Time & Material (оплата за час)

Тут ситуація протилежна. Клієнт платить за години, тому будь-яка прихованість викликає підозру.

Як це працює: для такого клієнта ви відкриваєте доступ до звітів про час. Він може в будь-який момент зайти і перевірити: «Ага, вчора дизайнер працював 3 години, а верстальник — 4», і над чим конкретно. Це знімає необхідність у виснажливих звітах наприкінці місяця — клієнт бачить білінг у реальному часі.

Сценарій 2. Юридична безпека: картка замовлення та цифрове затвердження

Електронна пошта й месенджери — ненадійні інструменти для затвердження важливих рішень. Повідомлення можна видалити, відредагувати, або просто «не так зрозуміти». Гостьовий доступ дозволяє перетворити вашу CRM на інструмент юридичної фіксації домовленостей.

Замість обміну файлами: менеджер формує в системі картку замовлення (або кошторис). У ній чітко прописані всі позиції, матеріали, терміни й фінальна сума. Клієнт отримує посилання на цю картку в режимі «тільки перегляд» (read-only). Він не може випадково видалити рядок чи змінити ціну.

Внизу картки є кнопка «Затвердити» або поле для підпису (який буквально потрібно «намалювати» на екрані). Після затвердження система:

- Блокує документ від будь-яких змін (snapshot).

- Фіксує дату, час і підписанта.

- Автоматично змінює статус проєкту на «Затверджений».

Якщо через місяць виникне суперечка («Я замовляв інший колір!»), ви просто відкриваєте підписане за посиланням замовлення. Це залізний аргумент.

Сценарій 3. Структурування хаосу: публічні форми й брифи

Часто робота буксує ще на старті, тому що клієнт надіслав завдання голосовим повідомленням, забув надати доступи або технічне завдання. Менеджер витрачає час, щоб зібрати цю інформацію докупи й перенести в систему. Коли клієнт і команда існують у різних просторах, утворюються так звані інформаційні бункери (data silos). Аналітики Zendesk підкреслюють: інформаційні бункери є проблемою, оскільки вони зменшують співпрацю та прозорість, створюють бар’єри між командами та знижують продуктивність.

Гостьовий доступ у цьому сценарії може бути реалізований у вигляді публічних форм (public forms). Це, по суті, частина вашої системи, винесена назовні.

Як це працює: ви надсилаєте клієнту посилання на бриф. Це не просто Google-форма, а повноцінний інтерфейс створення завдання у вашій CRM. Коли клієнт заповнює поля («Тип послуги», «Бюджет», «Референси») і натискає «Надіслати»:

- У вашій системі миттєво створюється картка заявки.

- Вона потрапляє в потрібну колонку (наприклад, «Вхідні ліди»).

- Всі поля вже заповнені, відповідального призначено.

Це економить час менеджерів на етапі запуску проєкту й гарантує, що жодна деталь не загубиться при ручному перенесенні («copy-paste»).

Сценарій 4. Безпека «останньої милі»: кур’єри та підрядники

Окремий виклик — це робота з тимчасовим персоналом або підрядниками, які не є частиною вашої штатної команди. Їм потрібен доступ до інформації для виконання роботи, але ви не можете ризикувати, показуючи їм усю базу клієнтів. Згідно зі звітом IBM, глобальна середня вартість витоку даних зараз становить 4,45 мільйона доларів, і левова частка цих інцидентів стається саме через надмірні або неправильно налаштовані права доступу.

Приклад: кур’єр служби доставки меблів. Йому потрібно знати адресу, телефон клієнта і перелік коробок. Йому категорично не можна бачити: історію покупок цього клієнта, його статус, внутрішні коментарі менеджера про клієнта або загальну суму замовлення.

Рішення: рольовий інтерфейс. Ви налаштовуєте систему так, що для ролі «Кур’єрська служба» картка замовлення виглядає максимально «обрізаною». Він бачить лише 3–4 поля, необхідних для роботи. Він може змінити статус на «Доставлено» або додати фотозвіт, але фізично не має доступу до інших розділів системи.

Архітектурні підходи до реалізації: огляд інструментів

При виборі системи для організації гостьового доступу важливо розуміти, як саме платформа обробляє права доступу. Різні інструменти пропонують різні моделі, кожна з яких має свої особливості в налаштуванні та підтримці.

Модель синхронізації (на прикладі Monday.com)

Monday.com пропонує потужні можливості візуалізації, проте її модель доступу часто базується на рівні дошки, а не окремого поля (хоча налаштування доступу до колонки є, але воно контролюється лише в інтерфейсі, що є небезпечним для чутливих даних).

Щоб надати клієнту доступ до прогресу, але приховати, наприклад, бюджет або внутрішні технічні деталі, користувачі часто застосовують метод дублювання дошок.

- Створюється «Внутрішня дошка» для команди з повною інформацією.

- Створюється окрема «Клієнтська дошка» з обмеженим набором колонок.

- Налаштовується автоматизація: при зміні статусу на одній дошці система оновлює статус на іншій.

Особливість підходу: це робоче рішення, проте воно ускладнює адміністрування. Підтримка синхронізації вимагає уваги: якщо автоматизація не спрацює коректно, клієнт може отримати застарілі дані. Крім того, це збільшує обсяг даних у системі вдвічі.

Модель відкритої дошки (на прикладі Trello)

Trello сповідує філософію максимальної прозорості й простоти.

У базовій архітектурі Trello надання доступу до дошки зазвичай означає видимість усього її вмісту: карток, вкладень, чеклістів і коментарів. Це зручно для невеликих команд із повною довірою, але може бути обмеженням у роботі з зовнішніми замовниками (більше про ключові відмінності цих архітектур у статті «Tracy vs Trello: що краще для малого бізнесу?»).

Особливість підходу: оскільки складно приховати окремі елементи картки (наприклад, внутрішнє обговорення макета), команді часто доводиться переносити робочі дискусії в сторонні месенджери. Це призводить до розмивання контексту: завдання — в системі, а обговорення його деталей — у чаті.

Модель єдиного об’єкта (на прикладі Tracy)

Альтернативний підхід, який ми реалізували в Tracy, базується на розмежуванні прав доступу на рівні полів (field-level security).

У цій моделі не створюються копії завдань. Картка існує в єдиному екземплярі, але система динамічно адаптує її відображення залежно від ролі користувача:

- Менеджер бачить повну картину: всі 20 полів, включаючи фінансові показники й фіксації часу.

- Клієнт, перейшовши за тим самим посиланням, бачить лише дозволені 3 поля: наприклад, опис, статус і результат.

Перевага: такий підхід гарантує цілісність даних. Ви завжди впевнені, що клієнт бачить актуальну інформацію без необхідності налаштовувати додаткові інтеграції чи синхронізацію.

Висновок

Гостьовий доступ — це не про те, щоб дати клієнту ключі від усього офісу. Це про те, щоб побудувати прозорі стіни там, де це потрібно для довіри, і надійні сейфи там, де це потрібно для безпеки.

Впровадження такої системи переводить компанію на інший рівень сервісу. Клієнт бачить, що ви відкриті, технологічні і вам нема чого приховувати. А ви отримуєте спокій, знаючи, що всі процеси — від брифу до фінального підпису — відбуваються в єдиній, захищеній екосистемі.

Дмитро Сікорський

Дмитро Сікорський